Контроль за информацией, или Три веселые буквы – DLP

Для начала небольшое введение, как и положено, скучное и формальное. Информация правит миром. Информация дороже золота. Какую бы еще избитую мысль привести, чтобы подтвердить тезис, в котором и так никто не сомневается?

Любая информация имеет особенность утекать. Причем обычно к конкурентам. Чтобы ваша информация оставалась при вас, ее надо защищать. Перечислим три основных способа защиты, посмотрим на плюсы и минусы. Ну а чтобы вы могли на равных разговаривать с вашим начальником службы ИТ-безопасности, добавим порцию умных слов, описывающих эти методы профессиональными терминами.

Первый способ. Можно построить стену, в стене прорубить калитку, у калитки поставить часового, и он будет совать нос в каждый документ, который пытаются вынести за пределы стены. Если документ похож на секретный, калитка захлопывается и вызывается начальник охраны.

Умные слова. Такой способ называется граничным DLP (Border DLP). Понятно, почему граничным: мы же запрещаем документам покидать границы нашей организации. Аббревиатура DLP расшифровывается как Data Leak Prevention – предотвращение утечек данных. Документы определяются как секретные либо по имени файла (способ простой, но ненадежный, ибо переименовать файл очень просто), либо по его содержимому. Вычисляется так называемая сигнатура – бинарная последовательность, которая будет уникальной для каждого исходного документа. Когда документ пытается покинуть пределы организации каким-либо путем – по сети, через USB-диск (флешку), по почте и так далее, определяется его сигнатура и сравнивается с базой защищаемых документов. Если сигнатура в базе найдена, операция блокируется, а ИТ-безопасность уведомляется.

Плюсы. Сделать такую систему достаточно просто, поэтому на рынке их много и стоят они относительно недорого.

Минусы. Не обязательно выносить документ из организации по сети или по почте. Есть и альтернативные способы. Во-первых, его можно прочитать и запомнить. Во-вторых, сделать снимок экрана и отправить по почте. В-третьих, сфотографировать документ, открытый на экране монитора. В-четвертых, вообще изменить документ, теперь он не будет совпадать с сигнатурой, а значит, система ничего не заметит.

Выводы. Стоит ли платить за такую систему – решайте сами. В качестве дополнения она, может, и сгодится. Проблема только в том, что зачастую две однотипные, но по-разному работающие системы имеют свойство конфликтовать.

Второй способ.Стену можно не строить (к чему такие строгости?), зато приставить к каждому работнику по сотруднику тайной службы, чтобы ходил следом да приглядывал, какие документы тот пытается прочитать. И только он захочет открыть запрещенный документ, как его хвать за рукав, секретный документ назад на полку, а нарушителя режима – куда следует.

Умные слова.Такой вариант DLP называется агентским (Agent DLP). На каждый компьютер в организации устанавливается агент, отслеживающий всякую попытку работы с любыми документами (открытие, копирование, удаление, печать и т. д.). При каждой такой попытке он вычисляет сигнатуру документа, сравнивает ее с базой сигнатур. Если документ защищен, определяется пользователь, пытающийся с ним работать, и есть ли у этого пользователя права на выполнение этой операции. Если права есть, операция выполняется, если нет, блокируется и уведомляется служба безопасности.

Плюсы. С помощью данного способа действительно можно эффективно защитить документы. Их невозможно будет даже открыть, а если нельзя открыть, то нельзя и ознакомиться с содержимым. Хотя, если основной задачей стоит именно запрет на открытие документов, здесь достаточно стандартного механизма разграничения прав доступа к файлам Windows.

Минусы. Как ни странно, тут их предостаточно. Во-первых, на каждом компьютере в сети работает агент, что отнюдь не сказывается положительно на общей производительности компьютера. Страдает также производительность сети, ведь каждый компьютер периодически обращается к базе сигнатур документов (нет, она, конечно же, сохраняется локально на компьютерах, но ведь ее надо периодически обновлять). Во-вторых, перед открытием, копированием, печатью каждого документа происходят вычисление его сигнатуры, сравнение и прочие действия, что в случае среднего компьютерного «железа» может обеспечить 1–5-секундные задержки (а то и больше) между запуском операции и ее выполнением. В-третьих, систему нужно настроить, указав все файлы, которые нужно защищать, и права доступа к ним для разных пользователей. Ну и наконец – деньги. Лицензия на каждый агент стоит недешево – 50–100 американских долларов, причем ближе к 100, чем к 50. При этом лицензию купить нужно на каждый компьютер, в противном случае можно сесть за незащищенную машину и получить доступ к файлам.

Выводы. Неплохой подход, если минусы для вас несущественны. Работает с любыми документами, но эффективен не во всех ситуациях.

Третий способ.Можно и стен не строить, и на соглядатаев не тратиться. Просто зашифровать документы. Что толку от документа, который прочесть невозможно? А хочешь прочесть, обратись в хранилище ключей, там твою личность проверят и дадут ключик. Но даже с ключиком ты не всесилен, если он не разрешает документ печатать или вносить в него изменения.

Умные слова.Каждая компания называет эту технологию по-разному. Но есть и общее название – DRM (Digital Rights Management), управление цифровыми правами. Данная технология реализуется путем встраивания механизма шифрования / дешифрации в стандартные программы для просмотра и редактирования документов. Для Microsoft это большинство программ, входящих в Office: Word, Excel, PowerPoint, Outlook; для Adobe – Acrobat и Acrobat Reader. Клиентская часть при попытке открытия документа обращается с информацией о документе и открывающем его пользователе к серверу ключей, который хранит сведения о правах различных пользователей на доступ к различным документам. Если право на доступ есть, отправляется ключ, с помощью которого клиент незаметно для пользователя расшифровывает документ и дает возможность выполнить разрешенные операции. То есть если в правах задано «Только просмотр», то напечатать документ уже не получится.

Плюсы. Защищенные письма в Outlook открываются заметно медленнее обычных, но в целом данная технология имеет хорошие показатели по скорости работы и мало нагружает компьютер и сеть.

Минусы. Я не зря сказал, что все компании называют эту технологию по-своему. Каждая компания еще и реализует эту технологию по-своему. Для защиты документов Microsoft Office используется программное обеспечение от Microsoft (причем желательно, чтобы Office был определенной версии), для защиты Adobe PDF – да, угадали, программное обеспечение от Adobe. Причем если захотите открыть документ с рабочего ноутбуку, который унесли домой, позаботьтесь, чтобы сервера были доступны извне вашей организации.

Вывод.Решение в целом неплохое, но весьма нишевое. Нужно в тех случаях, когда есть небольшое количество документов, которые надо защитить. Документы в едином формате, клиентское программное обеспечение одной и той же версии установлено у всех сотрудников, которые с этими документами будут работать (например, высшее руководство компании). Но для массового применения решение достаточно тяжелое и неэффективное.

Выбираем DLP-систему для средней организации

Добрый день, уважаемое хабрасообщество! Не так давно перед нашей компанией встал вопрос, какую из систем защиты от утечек данных выбрать. Под катом собственные мысли по данному вопросу, а также сравнительная таблица с описанием возможностей систем.

Прошу учесть, что статья не является рекламой какого-либо определенного продукта. В ней отражены взгляды одного единственного сотрудника ИТ-отдела средней компании.

Итак, на недавней планерке была поставлена задача «Внедрить!». Но что конкретно внедрять, оговорено не было, поэтому после изучения вопроса и проведения анализа рынка и был создан этот топик.

Наша организация не особо выделяется из массы прочих средних организаций, внутри имеется порядка 250 рабочих станций и несколько серверов, которые необходимо защищать от утечки очень важных и чрезвычайно секретных данных. К сожалению, статистика неумолима, и 80% утечек информации происходят по вине самих сотрудников организации (инсайдеры). Распространение данных может быть как умышленным, так и совершенно случайным, а все случаи такого распространения должны обнаруживаться и пресекаться (это в идеале). Как этого добиться? Администраторы компании могут полностью закрыть интернет, электронную почту и сменные носители, оставив тем самым пользователей совсем без доступа к внешним ресурсам. Вариант почти идеальной защищенности, за исключением того, что он никого не устраивает, кроме самих администраторов. Можно немного подобреть, и открыть доступ в интернет или к сменным носителям только «избранным» сотрудникам. Вероятность утечек уменьшится, но кто сможет гарантировать, что «избранный» сотрудник полностью лоялен компании? Казалось бы, положение безвыходное, но здесь на помощь приходят DLP-системы.

DLP (Data Loss Prevention)- система это программный продукт, созданный для предотвращения утечек конфиденциальной информации за пределы корпоративной сети. Строится эта система на анализе потоков данных, выходящих за пределы корпоративной сети. В случае сработки определенной сигнатуры и детекта передачи конфиденциальной информации система либо блокирует такую передачу, либо посылает уведомления офицеру безопасности.

Следует уточнить, что:

Модульность системы- параметр, означающий, может ли продукт все контролировать или необходимо закупать разные модули для контроля определенных каналов утечки информации.

Администратор системы производит установку и настройку системы. Офицер безопасности производит контроль за действиями сотрудников и работы системы в целом.

БКФ-база контентной фильтрации. Позволяет по определенным признакам отнести документ к определенной степени конфиденциальности.

Символом n/a обозначены пункты, информацию по которым мне уточнить не удалось, а символами ± те пункты, где получение информации вызвало трудность. К примеру, получение пробных версий довольно сложное мероприятие, требующее указать много данных об организации, а также привлечь специалистов компании-разработчика в свой офис.

Итак, эта таблица упростила выбор DLP-системы для моей организации, и, надеюсь, поможет вам сделать свой выбор в случае аналогичной задачи.

Как заставить DLP-систему работать

DLP-системы завоевали определенное место на рынке средств защиты информации от утечек. Однако споры об их эффективности не умолкают. Причина — не только в завышенных ожиданиях, сформированных вендорами, но и в том, что каждая сложная система требует адекватной настройки.

Предлагаем ряд маркеров, которые помогут выжать максимум из любой системы DLP.

DLP-системы: что это такое

Напомним, что DLP-системы (Data Loss/Leak Prevention) позволяют контролировать все каналы сетевой коммуникации компании (почта, интернет, системы мгновенных сообщений, флешки, принтеры и т д.). Защита от утечки информации достигается за счет того, что на все компьютеры сотрудников ставятся агенты, которые собирают информацию и передают ее на сервер. Порой информация собирается через шлюз, с использованием SPAN-технологий. Информация анализируется, после чего системой или офицером безопасности принимаются решения по инциденту.

Итак, в вашей компании прошло внедрение DLP-системы. Какие шаги необходимо предпринять, чтобы система заработала эффективно?

1. Корректно настроить правила безопасности

Представим, что в системе, обслуживающей 100 компьютеров, создано правило «Фиксировать все переписки со словом «договор»». Такое правило спровоцирует огромное число инцидентов, в котором может затеряться настоящая утечка.

Кроме того, не каждая компания может позволить себе содержать целый штат сотрудников, отслеживающих инциденты.

Повысить коэффициент полезности правил поможет инструментарий по созданию эффективных правил и отслеживанию результатов их работы. В каждой DLP-системе есть функционал, который позволяет это сделать.

В целом методология предполагает анализ накопленной базы инцидентов и создание различных комбинаций правил, которые в идеале приводят к появлению 5–6 действительно неотложных инцидентов в день.

2. Актуализировать правила безопасности с определенной периодичностью

Резкое снижение или увеличение числа инцидентов — показатель того, что требуется корректировка правил. Причины могут быть в том, что правило потеряло актуальность (пользователи перестали обращаться к определенным файлам) либо сотрудники усвоили правило и больше не совершают действий, запрещенных системой (DLP — обучающая система). Однако практика показывает, что если одно правило усвоено, то в соседнем месте потенциальные риски утечки возросли.

Также следует обращать внимание на сезонность в работе предприятия. В течение года ключевые параметры, связанные со спецификой работы компании, могут меняться. Например, для оптового поставщика малой техники весной будут актуальны велосипеды, а осенью — снегокаты.

3. Продумать алгоритм реагирования на инциденты

Есть несколько подходов к реагированию на инциденты. При тестировании и обкатке DLP-систем чаще всего людей не оповещают об изменениях. За участниками инцидентов лишь наблюдают. При накоплении критической массы с ними общается представитель отдела безопасности или отдела кадров. В дальнейшем часто работу с пользователями отдают на откуп представителям отдела безопасности. Возникают мини-конфликты, в коллективе накапливается негатив. Он может выплеснуться в намеренном вредительстве сотрудников по отношению к компании. Важно соблюдать баланс между требованием дисциплины и поддержанием здоровой атмосферы в коллективе.

4. Проверить работу режима блокировки

Существует два режима реагирования на инцидент в системе — фиксация и блокировка. Если каждый факт пересылки письма или прикрепления вложенного файла на флэшку блокируется, это создает проблемы для пользователя. Часто сотрудники атакуют системного администратора просьбами разблокировать часть функций, руководство также может быть недовольно такими настройками. В итоге система DLP и компания получают негатив, система дискредитируется и демаскируется.

Рекомендуем режим блокировки подключать лишь на правила, которые в 100 % случаев являются истинными утечками. При условно-ложных срабатываниях рекомендуется подключать режим фиксации инцидентов.

5. Проверить, введен ли режим коммерческой тайны

Режим коммерческой тайны дает возможность сделать определенную информацию конфиденциальной, а также обязует любое лицо, знающее об этом, нести полную юридическую ответственность за ее разглашение. В случае серьезной утечки информации при действующем на предприятии режиме коммерческой тайны с нарушителя можно взыскать сумму фактического и морального ущерба через суд в соответствии с 98-ФЗ «О коммерческой тайне».

Надеемся, что данные советы помогут снизить число непреднамеренных утечек в компаниях, ведь именно с ними призваны успешно бороться системы DLP. Однако не стоит забывать о комплексной системе информационной безопасности и о том, что намеренные утечки информации требуют отдельного пристального внимания. Существуют современные решения, которые позволяют дополнить функционал систем DLP и значительно снизить риск намеренных утечек. Например, один из разработчиков предлагает интересную технологию — при подозрительно частом обращении к конфиденциальным файлам автоматически включается веб-камера и начинает вести запись. Именно эта система позволила зафиксировать, как незадачливый похититель активно делал снимки экрана с помощью мобильной фотокамеры.

Защита данных от утечки

Олег Нечеухин, эксперт по защите информационных систем, «Контур.Безопасность»

DLP-системы

Защита данных

с помощью DLP-системы

С егодня рынок DLP-систем является одним из самых быстрорастущих среди всех средств обеспечения информационной безопасности. Впрочем, отечественная ИБ-сфера пока не совсем успевает за мировыми тенденциями, в связи с чем у рынка DLP-систем в нашей стране есть свои особенности.

Что такое DLP и как они работают?

Прежде чем говорить о рынке DLP-систем, необходимо определиться с тем, что, собственно говоря, подразумевается, когда речь идёт о подобных решениях. Под DLP-системами принято понимать программные продукты, защищающие организации от утечек конфиденциальной информации. Сама аббревиатура DLP расшифровывается как Data Leak Prevention, то есть, предотвращение утечек данных.

Подобного рода системы создают защищенный цифровой «периметр» вокруг организации, анализируя всю исходящую, а в ряде случаев и входящую информацию. Контролируемой информацией должен быть не только интернет-трафик, но и ряд других информационных потоков: документы, которые выносятся за пределы защищаемого контура безопасности на внешних носителях, распечатываемые на принтере, отправляемые на мобильные носители через Bluetooth и т.д.

Поскольку DLP-система должна препятствовать утечкам конфиденциальной информации, то она в обязательном порядке имеет встроенные механизмы определения степени конфиденциальности документа, обнаруженного в перехваченном трафике. Как правило, наиболее распространены два способа: путём анализа специальных маркеров документа и путём анализа содержимого документа. В настоящее время более распространен второй вариант, поскольку он устойчив перед модификациями, вносимыми в документ перед его отправкой, а также позволяет легко расширять число конфиденциальных документов, с которыми может работать система.

«Побочные» задачи DLP

Помимо своей основной задачи, связанной с предотвращением утечек информации, DLP-системы также хорошо подходят для решения ряда других задач, связанных с контролем действий персонала.

Наиболее часто DLP-системы применяются для решения следующих неосновных для себя задач:

За счет того, что многие организации полагают ряд этих задач (особенно контроль использования рабочего времени) более приоритетными, чем защита от утечек информации, возник целый ряд программ, предназначенных именно для этого, однако способных в ряде случаев работать и как средство защиты организации от утечек. От полноценных DLP-систем такие программы отличает отсутствие развитых средств анализа перехваченных данных, который должен производиться специалистом по информационной безопасности вручную, что удобно только для совсем небольших организаций (до десяти контролируемых сотрудников).

«СёрчИнформ КИБ» выполняет не только основные, но и побочные задачи DLP. В ее основе – концепция Money Loss Prevention (предотвращение финансовых потерь). Программа работает на упреждение ИБ-инцидентов, которые нередко обходятся компаниям дорого.

Классификация DLP-систем

Все DLP-системы можно разделить по ряду признаков на несколько основных классов. По способности блокирования информации, опознанной как конфиденциальная, выделяют системы с активным и пассивным контролем действий пользователя.

Первые умеют блокировать передаваемую информацию, вторые, соответственно, такой способностью не обладают. Первые системы гораздо лучше борются со случайными утечками данных, но при этом способны допустить случайную остановку бизнес-процессов организации, вторые же безопасны для бизнес-процессов, но подходят только для борьбы с систематическими утечками.

Ещё одна классификация DLP-систем проводится по их сетевой архитектуре. Шлюзовые DLP работают на промежуточных серверах, в то время как хостовые используют агенты, работающие непосредственно на рабочих станциях сотрудников. Сегодня наиболее распространенным вариантом является совместное использование шлюзовых и хостовых компонентов.

«СёрчИнформ КИБ» может быть установлена на одной из двух платформ – сетевой или агентской. При этом основные функции программы доступны в обоих случаях в полном объеме.

Мировой рынок DLP

В настоящее время основными игроками мирового рынка DLP-систем являются компании, которые широко известны другими своими продуктами для обеспечения информационной безопасности в организациях. Это, прежде всего, Symantec, McAffee, TrendMicro, WebSense. Общий объём мирового рынка DLP-решений оценивается в 400 млн долларов, что совсем немного по сравнению с тем же рынком антивирусов. Тем не менее, рынок DLP демонстрирует бурный рост: ещё в 2009 году он оценивался немногим более 200 млн.

Перспективы и тенденции

Главной тенденцией, как полагают эксперты, является переход от «заплаточных» систем, состоящих из компонентов от различных производителей, решающих каждый свою задачу, к единым интегрированным программным комплексам. Причина подобного перехода очевидна: комплексные интегрированные системы избавляют специалистов по информационной безопасности от необходимости решать проблемы совместимости различных компонентов «заплаточной» системы между собой, позволяют легко изменять настройки сразу для больших массивов клиентских рабочих станций в организациях, а также позволяют не испытывать сложностей при переносе данных из одного компонента единой интегрированной системы в другой. Также движение разработчиков к интегрированным системам идёт в силу специфики задач обеспечения информационной безопасности: ведь если оставить без контроля хотя бы один канал, по которому может произойти утечка информации, нельзя говорить о защищенности организации от подобного рода угроз.

Западные производители DLP-систем, пришедшие на рынок стран СНГ, столкнулись с рядом проблем, связанных с поддержкой национальных языков. Поскольку рынок СНГ весьма интересен западным вендорам, сегодня они ведут активную работу над поддержкой русского языка, которая является основным препятствием для их успешного освоения рынка.

Ещё одной важной тенденцией в сфере DLP является постепенный переход к модульной структуре, когда заказчик может самостоятельно выбрать те компоненты системы, которые ему необходимы (например, если на уровне операционной системы отключена поддержка внешних устройств, то нет необходимости доплачивать за функциональность по их контролю). Важную роль на развитие DLP-систем будет оказывать и отраслевая специфика – вполне можно ожидать появление специальных версий известных систем, адаптированных специально для банковской сферы, для госучреждений и т.д., соответствующих запросам самих организаций.

Немаловажным фактором, влияющим на развитие DLP-систем, является также распространение ноутбуков и нетбуков в корпоративных средах. Специфика лэптопов (работа вне корпоративной среды, возможность кражи информации вместе с самим устройством и т.д.) заставляет производителей DLP-систем разрабатывать принципиально новые подходы к защите портативных компьютеров. Стоит отметить, что сегодня лишь немногие вендоры готовы предложить заказчику функцию контроля ноутбуков и нетбуков своей DLP-системой.

Что такое DLP система?

DLP-система (от англ. Data Leak Prevention) это специализированное ПО, которое защищает организацию от утечек данных. Данная технология – это не только возможность блокировать передачу конфиденциальной информации по различным каналам, но и инструмент для наблюдения за ежедневной работой сотрудников, который позволяет найти слабые места в безопасности до наступления инцидента.

Зачем нужна DLP и как она работает?

Часто в компаниях больше внимание уделяют внешним угрозам: спаму и фишинг-атакам типа «отказ в обслуживании», вирусам (троянскому ПО, червям), подмене главных страниц интернет-ресурсов, шпионскому и рекламному программному обеспечению, социальному инжинирингу. Но на самом деле внутренние угрозы способны причинить компании куда более серьезный ущерб, чем злоумышленники за ее пределами.

В принципе любой работник компании может являться потенциальным инсайдером и поставить информационную безопасность под угрозу. От злого умысла или банальной оплошности не застрахован никто: от низшего звена и до топ-менеджмента.

Принцип работы DLP-системы прост и заключается в анализе всей информации: исходящей, входящей и циркулирующей внутри компании. Система при помощи алгоритмов анализирует, что это за информация и в случае, если она критичная и отправляется туда куда ей не положено — блокирует передачу и/или уведомляет об этом ответственного сотрудника.

Основа DLP — набор правил. Они могут быть любой сложности и касаться разных аспектов работы. Если кто-то их нарушает, то ответственные лица получают уведомление.

Так, например, в компании Х выявили сотрудника, который занимался майнингом криптовалют. Это было обнаружено при использовании модуля активности пользователей – отчёт показал, что рабочая станция не отключалась на ночь. После просмотра запущенных процессов выяснилось, что сотрудник перед уходом запускал процесс майнинга.

Система отслеживает не только время работы и активные программы на компьютере, но и любую другую работу с информацией, — ввод данных с клавиатуры, переписку и передачу файлов по почте, в соцсетях и мессенджерах, отправляемые на печать документы, время простоя, SIP-телефонию, активность на сайтах и многое другое.

Способы перехвата данных

Для того, чтобы анализировать данные — DLP-система сперва должна их получить.

Есть два основных способа перехвата — серверный и агентский. В первом случае система контролирует сетевой траффик на сервере, через который компьютеры «общаются» с внешним миром. Во втором случае специальные небольшие программы — агенты — устанавливаются на все компьютеры организации и передают с каждой машины данные для анализа.

Агентский перехват является более распространённым, ведь с его помощью можно получить гораздо больше данных из различных каналов коммуникации, а значит и надежнее предотвратить возможные утечки.

Нужна ли DLP вашей организации?

Если ответить кратко – да, конечно.

У каждой компании есть информация, которая имеет ценность, а значит притягивает злоумышленников, не только снаружи, но и изнутри. Это может быть клиентская база, особенности технологических процессов, чертежи, даже банальный список адресов для пресс-релиза несет ценность, которую не хочется просто так дарить конкурентам.

Как выбрать DLP?

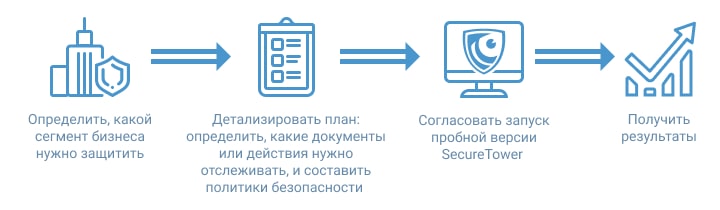

Если вы убедились, что система защиты данных вам необходима, возникает вопрос, как ее выбрать исходя из разнообразия, представленного на рынке. Для начала задайте себе несколько вопросов:

Какие каналы передачи информации она должна контролировать

Будет ли использоваться система в расследованиях или работать только на перехват

Какой бюджет и оборудование будут выделены на систему

Чтобы максимально полно ответить на эти вопросы лучше всего запросить демо-версию продукта. Большинство разработчиков предоставляет DLP на некоторое время, чтобы вы могли посмотреть, как она работает. Во время тестового периода можно понять, насколько хорошо выбранный программный комплекс закрывает задачи, а также сравнить с другими.

DLP-системы и законодательство

Сама DLP-система, а также процедура ее внедрения при правильном исполнении соответствует требованиям законодательства. Достаточно отметить, что система мониторит исключительно рабочий процесс, а не частную жизнь человека.

Неочевидные способы использования DLP-системы

Казалось бы, система, созданная для контроля утечки данных, больше ничем не может быть полезна. Однако современные DLP имеют и другие возможности, неочевидные на первый взгляд.

• Анализ загруженности персонала

Многие DLP-системы способны вести учет рабочего времени сотрудников. Рабочий процесс каждого пользователя можно представить в виде статистики, которая позволяет проанализировать, насколько сотрудник вовлечен в трудовой процесс.

• Обеспечение юридической поддержки

Задача DLP состоит не только в том, чтобы предотвратить утечки, но еще и при наличии судебного разбирательства, предоставить доказательства злоумышленной деятельности.

• DLP как инструмент мотивации

Когда сотрудники осознают, что их трудовая деятельность находится под мониторингом, появляется большая ответственность за рабочий процесс. И это в свою очередь приводит к улучшению климата в коллективе.

DLP-технология гарантирует сохранность всей информации, поскольку содержит в своём архиве все коммуникации сотрудников, к которым в случае необходимости можно будет обратиться.